آناتومي و مراحل يك حمله

1- ابتدا يك هدف مشخص تعيين ميشود كه ميتواند قسمتي از يک زيرساخت حياتي مانند شبكه راهآهن، شبكه برق، شبكة ATM و يا وب سايت هاي دولتي باشد.2- مهاجمها شروع به جمعآوري اطلاعات ميكنند.

از طريق شبكه اينترنت/ مقالات/ مطالعات و ...

از طريق وب سايت هاي هدف.

انجام آزمايشهاي تست نفوذ بر روي وب.

شناسايي مؤلفه هاي تكنيكي هدف مانند سيستم عامل و ...

جمعآوري اطلاعات از طريق مهندسي اجتماعي (توسط كاركناني كه در آن ساختار كار ميكنند)

3- حملة سايبر اتفاق ميافتد.

بعد از اينكه دسترسي حاصل شد، ممكن است كه حمله تا مدتي نگهداشته شود.

ممكن است كه حمله موفقيت آميز بوده و يا شكست بخورد.

اگر حمله موفقيت آميز باشد، هكر آن را از طريق مالتي مديا منتشر و يا ردپا و اثر خود را مخفي ميكند.

4- تحقيق و بررسي جهت حملات ديگر انجام ميگيرد.

ما را در سایت ... دنبال می کنید

برچسب : نویسنده : gatch بازدید : 354

آرشیو مطالب

لینک دوستان

- کرم سفید کننده وا

- دانلود آهنگ جدید

- خرید گوشی

- فرش کاشان

- بازار اجتماعی رایج

- خرید لایسنس نود 32

- هاست ایمیل

- خرید بانه

- خرید بک لینک

- کلاه کاسکت

- موزیک باران

- دانلود آهنگ جدید

- ازن ژنراتور

- نمایندگی شیائومی مشهد

- مشاوره حقوقی تلفنی با وکیل

- کرم سفید کننده واژن

- اگهی استخدام کارپ

- دانلود فیلم

- آرشیو مطالب

- فرش مسجد

- دعا

- لیزر موهای زائد

- رنگ مو

- شارژ

- شماره مجازی امریکا برای وایبر

- سایت فروشگاه دهی رایگان فایل

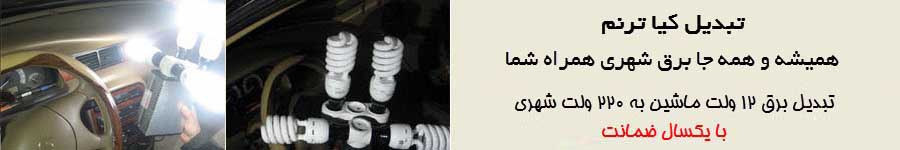

- تبدیل برق ماشین به 220 ولت

- non